Anfang 2026 löste ein relativ unbekanntes Open-Source-Projekt einen bemerkenswerten Hype aus: OpenClaw, ein Framework für autonome KI-Agenten, das auf der eigenen Hardware läuft und via WhatsApp, Telegram oder Slack gesteuert wird. Über 142.000 GitHub-Stars und geschätzt 150.000 laufende Instanzen weltweit – innerhalb weniger Wochen. Das Handelsblatt sprach von einem möglichen “iPhone-Moment” für KI-Agenten.

Doch bereits nach kurzer Zeit mehrten sich kritische Stimmen. Sicherheitsforscher dokumentierten, dass rund 25% der Community-entwickelten “Skills” Schwachstellen enthalten, einzelne populäre Erweiterungen exfiltrierten aktiv Daten. CSO Online publizierte einen Artikel mit dem unmissverständlichen Titel: “What CISOs need to know about the OpenClaw security nightmare.”

Die Reaktion ließ nicht lange auf sich warten: Mit NanoClaw entstand eine radikale Alternativarchitektur, die explizit als Antwort auf OpenClaws Sicherheitsprobleme konzipiert wurde. Die Debatte zwischen beiden Ansätzen ist mehr als nur ein technischer Streit – sie illustriert fundamentale Trade-offs in der Entwicklung autonomer Systeme.

Das Versprechen: Agenten mit vollem Systemzugriff

OpenClaw ist kein Sprachmodell, sondern ein Orchestrierungs-Framework. Es läuft auf der eigenen Hardware (PC, Server, Cloud-VPS) und verbindet sich mit LLMs wie Claude, GPT‑4 oder lokalen Modellen. Die Steuerung erfolgt über Messenger – man chattet mit dem Agenten wie mit einem Kollegen, nicht über eine Web-UI.

Die Fähigkeiten sind beeindruckend: Shell-Befehle ausführen, Dateien verwalten, Browser automatisieren, Buchungen durchführen, E‑Mails bearbeiten. Der Agent hat persistentes Gedächtnis über Sessions hinweg und kann proaktiv handeln – etwa tägliche Briefings verschicken oder automatisch auf bestimmte Events reagieren.

Ein oft zitiertes Beispiel: Der Agent zieht automatisch YouTube-RSS-Feeds, analysiert Transkripte und generiert daraus LinkedIn-Posts, die er zur Freigabe vorlegt. Der gesamte Content-Recycling-Prozess wird automatisiert.

Das System ist über “Skills” erweiterbar – meist einfache Markdown-Dateien mit Instruktionen, die dem Agenten neue Fähigkeiten für GitHub, Gmail, Smart Home etc. beibringen. Die Skill-Registry ClawHub fungiert als Marketplace mit Community-Bewertungen. Die niedrige Einstiegshürde (jeder kann Markdown schreiben) hat schnelle Adoption ermöglicht.

Das Problem: Convenience gegen Security

Die Architektur, die diese Flexibilität ermöglicht, ist zugleich ihre größte Schwäche. OpenClaw läuft in einem einzigen Node-Prozess mit shared memory. Alle Agenten teilen sich denselben Adressraum. Sicherheit wird über Allowlists und Pairing Codes auf Anwendungsebene implementiert – nicht über Betriebssystem-Isolation.

Die Codebasis umfasst über 400.000 Zeilen mit 52+ Modulen, 45+ Dependencies und Abstraktionen für 15 Channel-Provider. Diese Komplexität macht vollständige Security-Audits praktisch unmöglich. Ein kompromittierter Agent oder manipulierter Skill kann potenziell auf alle Ressourcen des Host-Systems zugreifen.

Die dokumentierten Probleme sind konkret: Sicherheitsforscher fanden, dass etwa ein Viertel der untersuchten Skills Schwachstellen enthält. Einzelne populäre Skills haben aktiv Daten exfiltriert. Die einfache Markdown-basierte Skill-Definition erleichtert zwar die Entwicklung, macht aber systematische Validierung nahezu unmöglich.

Ein Reddit-Post brachte es auf den Punkt: “Thousands of OpenClaw installs are running with no auth on the gateway. If you can find it, you can reach it.” Die Realität zeigt, dass viele Nutzer die Sicherheitskonfiguration nicht beherrschen.

Die turbulente Namenshistorie (Clawdbot → Moltbot → OpenClaw) wird von Sicherheitsexperten bereits als Warnsignal gewertet. OpenClaw hat mittlerweile reagiert und VirusTotal-Scanning für alle ClawHub-Skills implementiert – ein reaktiver Schritt, der bekannte Malware erkennt, aber logische Exploits in natürlichsprachigen Anweisungen nicht adressiert.

Die Alternative: Sicherheit durch radikale Simplizität

Gavriel Cohen, ehemals Entwickler bei Wix.com, formulierte seine Motivation für NanoClaw klar: “I cannot sleep peacefully when running software I don’t understand and that has access to my life.”

NanoClaw invertiert OpenClaws Designentscheidungen fundamental:

500 Zeilen statt 400.000: Der Core-Code wurde auf etwa 500 Zeilen TypeScript reduziert. Das gesamte System ist in acht Minuten auditierbar. Cohen empfiehlt explizit: “Send the repository link to your security team. They can review it in an afternoon—not just read the code, but whiteboard the entire system, map out the attack vectors, and verify it’s safe.”

Container-Isolation statt Shared Process: Jeder Agent läuft in einem eigenen Linux Container (Apple Container auf macOS, Docker auf Linux) mit separatem Filesystem. Bash-Befehle werden innerhalb des Containers ausgeführt, nicht auf dem Host. Ein kompromittierter Agent kann nur auf zugewiesene Container-Ressourcen zugreifen, nicht auf das gesamte System.

Skills statt fertige Features: Die radikalste Abweichung ist die Entwicklungsphilosophie. Bei typischen Softwareprojekten fügen Entwickler neue Funktionen direkt zum Programm hinzu – etwa Unterstützung für Telegram oder Discord. Jeder Nutzer bekommt dann alle Funktionen, egal ob er sie braucht oder nicht. Das macht die Software immer komplexer und fehleranfälliger.

NanoClaw geht einen anderen Weg: Das Programm selbst bleibt klein und einfach. Stattdessen gibt es Anleitungen (sogenannte “Skills”), die einem KI-Assistenten beibringen, wie er den Code für genau deine Bedürfnisse umschreiben soll.

Ein Beispiel: Du willst Telegram nutzen statt WhatsApp? Du gibst einfach den Befehl /add-telegram ein. Der KI-Assistent liest die Anleitung, entfernt den WhatsApp-Code aus deiner Installation und baut stattdessen Telegram ein. Dein System enthält am Ende nur genau das, was du wirklich brauchst – kein überflüssiger Ballast, keine ungenutzten Funktionen, die Sicherheitslücken öffnen könnten.

Praxistest: Produktiver Einsatz bei Qwibit

Die Architektur ist kein theoretisches Konstrukt. Die Cohen-Brüder nutzen NanoClaw produktiv für ihre AI-GTM-Agentur Qwibit. Die interne Instanz “Andy” verwaltet die Sales-Pipeline: tägliche Briefings zu Lead-Status, automatische Task-Zuweisung, friktionslose Datenerfassung via WhatsApp.

So funktioniert es im Alltag: Die Teammitglieder schicken einfach Notizen, E‑Mails oder Gesprächsverläufe an eine gemeinsame WhatsApp-Gruppe – oft unvollständig formuliert oder durcheinander. Der Agent “Andy” liest diese Nachrichten, versteht den Kontext und sortiert die wichtigen Informationen heraus. Er trägt dann automatisch ein, welcher Kunde was gesagt hat, in welchem Stadium ein Verkaufsgespräch steht oder wann nachgefasst werden muss. Dabei speichert er alles sauber strukturiert ab und erinnert das Team zur richtigen Zeit an die nächsten Schritte.

Das Besondere: Niemand muss mehr manuell Listen pflegen oder Datenbanken aktualisieren. Das Team arbeitet einfach wie gewohnt über WhatsApp – der Agent übernimmt im Hintergrund die gesamte Verwaltungsarbeit.

Dieser Case demonstriert, dass Container-Isolation produktive Nutzung nicht verhindert. Die Sicherheitsarchitektur ist ein Enabler, kein Blocker – solange Use-Cases klar definiert sind.

NanoClaw unterstützt als erster persönlicher Assistent auch Agent Swarms: Teams spezialisierter Agenten für komplexe Aufgaben. Beispiel: Ein Audit-Agent analysiert wöchentlich die Git-History, ein Research-Agent aggregiert täglich News – jeder in eigenem Container mit spezifischen Zugriffen.

Der Trade-off: Zwei Philosophien, zwei Welten

Die Debatte zwischen OpenClaw und NanoClaw ist keine technische Frage nach “besserer” Technologie. Sie illustriert fundamentale Architektur-Philosophien:

OpenClaw: Convenience-First

- Maximale Features out-of-the-box

- Niedrigste Einstiegshürde

- Generische Lösung für viele Use-Cases

- Security durch Application-Layer-Controls

- Preis: Hohe Komplexität, große Angriffsfläche, schwer auditierbar

NanoClaw: Security-First

- Minimaler Core, erweitert durch Skills

- Höhere initiale Customization-Hürde

- Spezifische Lösung für definierte Use-Cases

- Security durch OS-Level-Isolation

- Preis: Mehr manuelle Arbeit, weniger sofortige Funktionalität

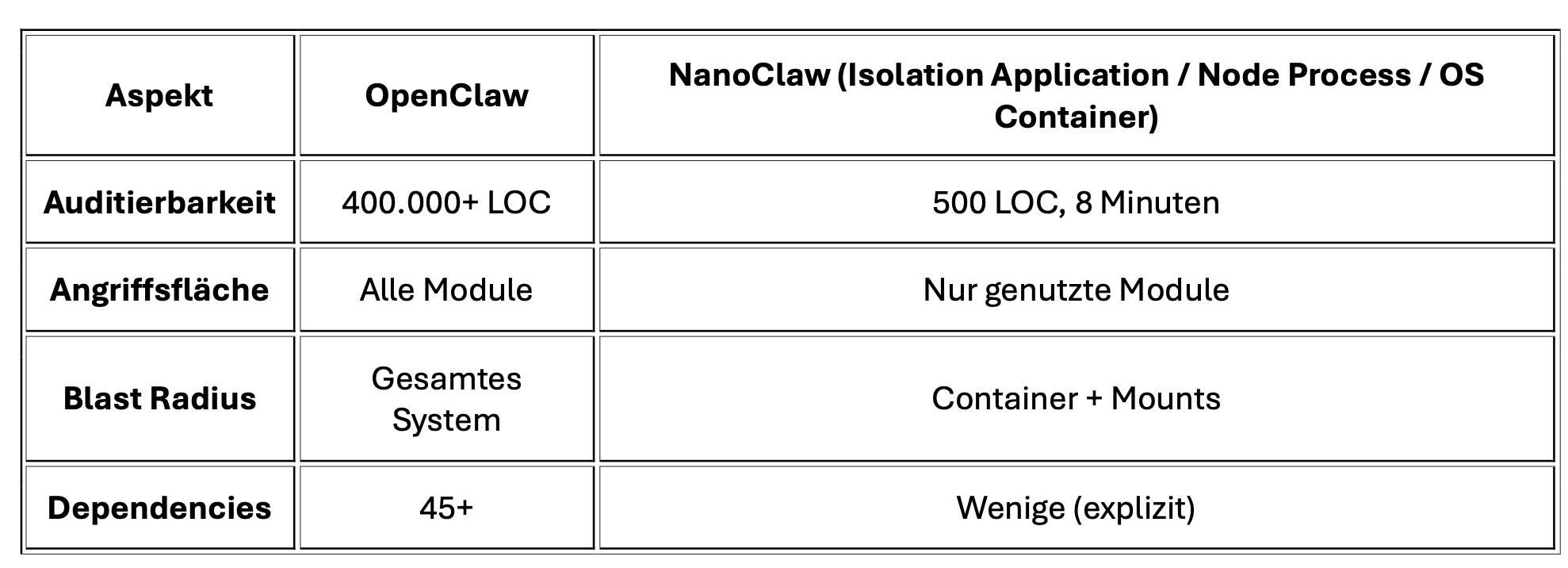

Ein Vergleich der Sicherheitsmodelle macht die Unterschiede deutlich:

Wichtig: Auch NanoClaw ist keine perfekte Lösung. Die Container-Technik verhindert zwar, dass ein kompromittierter Agent das gesamte System infiziert oder auf andere Agenten zugreift. Aber grundsätzliche Sicherheitsrisiken bleiben bestehen:

Ein Angreifer kann den Agenten durch geschickt formulierte Nachrichten oder E‑Mails zu unerwünschten Handlungen bringen. Der Agent kann Daten über normale Internetverbindungen nach außen schicken. Und Nutzer können durch geschickte Manipulation dazu gebracht werden, gefährliche Befehle zu erlauben.

Auch die Container-Absicherung ist nicht unknackbar. Mit genügend technischem Aufwand können Angreifer aus dem Container ausbrechen. Die richtige Konfiguration der Sicherheitsmechanismen erfordert Fachwissen – das haben viele Nutzer nicht.

Und dann gibt es noch offene Fragen zum Entwicklungsmodell: Wenn jeder Nutzer seinen eigenen, individuell angepassten Code hat – wie hilft dann die Community bei Problemen? Wie tauscht man Verbesserungen aus? Funktioniert das überhaupt in der Praxis, wenn hunderte oder tausende Nutzer völlig unterschiedliche Versionen verwenden? Das muss sich erst noch zeigen.

Einordnung: Wo stehen wir wirklich?

Der mediale Hype um einen “iPhone-Moment” für Agenten ist verfrüht. Das iPhone war ein vollständig entwickeltes, produktionsreifes Consumer-Produkt mit umfassendem Support. OpenClaw und NanoClaw sind experimentelle Frameworks ohne klare Produktreife, Governance oder Support-Strukturen.

Beiden fehlen kritische Enterprise-Requirements:

- SAML/SSO-Integration

- Role-Based Access Control (RBAC)

- Audit-Logging mit Retention-Policies

- Compliance-Zertifizierungen (SOC2, ISO27001)

- Professional Support-Verträge und SLAs

Ohne diese Bausteine bleiben beide auf Individual- und Small-Team-Segmente beschränkt.

Für Entwickler und Early Adopters:

- OpenClaw: Interessant für maximale Flexibilität, erfordert hohe Risikotoleranz

- NanoClaw: Rationalere Wahl für sicherheitsbewusste Nutzer – auditierbar, isoliert, minimal

Für Unternehmen:

- OpenClaw: Nur in strikt isolierten Experimentierumgebungen vertretbar, CSO-Warnungen ernst nehmen

- NanoClaw: Besser auditierbar, aber Container-Security muss Enterprise-Grade sein

- Beide: Prototyping-Tools, keine Production-Systeme

Für die Industrie: OpenClaw und NanoClaw sind wertvolle Experimente in der frühen Phase der Agent-Entwicklung. Sie zeigen unterschiedliche Wege, aber beide sind noch weit von Mainstream-Adoption entfernt.

Was bleibt: Die Lehren aus der Debatte

Drei zentrale Erkenntnisse kristallisieren sich heraus:

1. Security-by-Architecture ist möglich – aber teuer

NanoClaw beweist, dass fundamentale Sicherheitsprobleme durch architektonischen Neuanfang lösbar sind. Container-Isolation, minimaler Code und Skill-basierte Customization funktionieren. Aber: Sie erfordern bewussten Verzicht auf Convenience. Systeme, die maximale Flexibilität versprechen, zahlen in Form erheblicher Sicherheitsrisiken. Systeme, die Sicherheit priorisieren, zahlen in Form höherer Customization-Last.

2. Es gibt keine universelle “richtige” Architektur

Die Debatte ist keine Frage von richtig oder falsch, sondern von Kontext und Trade-offs. Unterschiedliche Use-Cases erfordern unterschiedliche Positionen auf dem Convenience-Security-Spektrum. Die Industrie muss lernen:

- Klarere Use-Case-Segmentierung: Welche Aufgaben rechtfertigen welche Risiken?

- Differenzierte Architekturmodelle für unterschiedliche Szenarien

- Systematische Governance-Frameworks für Agent-Behavior

3. Wir sind am Anfang, nicht am Ende

Die Industrie beginnt erst zu verstehen, welche Architekturen für welche Agent-Use-Cases funktionieren. OpenClaw und NanoClaw sind wichtige Datenpunkte in dieser Exploration – wertvoll für das Lernen, aber nicht die finalen Antworten.

Bis systematische Governance-Frameworks, regulatorische Compliance (EU AI Act etc.) und reife Support-Strukturen existieren, sollten beide als experimentelle Tools behandelt werden – mit allen damit verbundenen Chancen und Risiken.

Ausblick: Die nächsten Fragen

Mehrere grundsätzliche Fragen bleiben offen:

Wird sich das neue Entwicklungsmodell bewähren? Die Idee ist bestechend: Statt das Programm immer größer und komplexer zu machen, bleibt es klein – und jeder baut sich seine eigene Version nach Bedarf. Das macht die Software sicherer und schlanker. Aber entsteht dadurch ein Flickenteppich aus hunderten verschiedener Versionen? Wie soll man da noch gemeinsam Probleme lösen oder Verbesserungen austauschen? Erst wenn viele Menschen das System nutzen, wird sich zeigen, ob es wirklich funktioniert.

Nähern sich beide Systeme an – oder gehen sie getrennte Wege? Vielleicht lernt OpenClaw von NanoClaws Sicherheitskonzept und wird sicherer. Vielleicht fügt NanoClaw mehr fertige Funktionen hinzu und wird komfortabler. Dann würden beide irgendwann ähnlich aussehen. Oder es zeigt sich, dass jedes System für völlig unterschiedliche Zwecke gut ist: OpenClaw zum Experimentieren und Ausprobieren, NanoClaw für ernsthafte Arbeitsabläufe.

Wie geht es mit der Sicherheit weiter? Früher oder später werden Behörden Regeln für solche autonomen Systeme aufstellen – ähnlich wie es jetzt Gesetze für selbstfahrende Autos gibt. Werden die Entwickler-Communities von sich aus dafür sorgen, dass ihre Software diese Anforderungen erfüllt? Oder warten sie ab, bis der Gesetzgeber sie dazu zwingt, und müssen dann hektisch nachrüsten?

Wer baut die Enterprise-Bridges? Beide Projekte sind Community-getrieben ohne klares kommerzielles Modell. Open-Source-Projekte mit diesem Ambitionsgrad benötigen typischerweise kommerzielle Unterstützung (siehe Kubernetes, Docker). Entstehen Company-backed Versionen mit Enterprise-Features? Oder bleiben sie Nischen-Tools für Enthusiasten?

Fazit: Experimente, keine Lösungen

OpenClaw und NanoClaw sind faszinierende Experimente, aber keine produktionsreifen Lösungen. Sie demonstrieren unterschiedliche Antworten auf die Frage: Wie balancieren wir Autonomie und Kontrolle bei KI-Agenten?

OpenClaw zeigt, wie schnell ein Ökosystem entstehen kann, wenn man Convenience maximiert. 150.000+ Installationen weltweit, reiches Skill-Ecosystem, niedrige Einstiegshürde. Aber auch: dokumentierte Sicherheitsprobleme, schwer auditierbar, CSO-Warnungen.

NanoClaw demonstriert, dass Security-by-Architecture möglich ist – durch radikale Simplizität, OS-Level-Isolation, auditierbare Codebasis. Produktiv nutzbar (siehe Qwibit), aber mit eigenen Unbekannten und höherer initialer Customization-Hürde.

Beide repräsentieren legitime, aber unterschiedliche Designentscheidungen. Die Industrie lernt, welche Trade-offs für welche Kontexte funktionieren. Das ist der eigentliche Wert dieser Projekte – nicht als finale Produkte, sondern als Lernfelder.

Der proklamierte “iPhone-Moment” ist Zukunftsmusik. Bis systematische Governance, klare Regulierung und professionelle Support-Strukturen existieren, bleiben autonome Agenten auf eigener Hardware experimentelle Werkzeuge – mächtig, riskant und faszinierend zugleich.

Die wichtigste Erkenntnis: Wer mit KI-Agenten arbeitet, muss bewusst Trade-offs treffen zwischen Convenience und Security, zwischen Flexibilität und Kontrolle, zwischen schneller Adoption und langfristiger Stabilität. Es gibt keine einfachen Antworten – nur kontextabhängig bessere oder schlechtere Entscheidungen.

Und genau deshalb lohnt es sich, die OpenClaw-NanoClaw-Debatte genau zu verfolgen. Sie ist mehr als ein technischer Streit – sie ist ein Lehrstück über die Architektur-Entscheidungen, die die nächste Generation autonomer Systeme prägen werden.

Quellen und weitere Informationen:

Wie Open Claw mich in zwei Tagen überzeugt hat https://www.handelsblatt.com/technik/ki/kuenstliche-intelligenz-wie-open-claw-mich-in-zwei-tagen-ueberzeugt-hat-02/100198522.html

OpenClaw ausprobiert: Die gefährlichste Software der Welt? https://www.heise.de/news/OpenClaw-ausprobiert-Die-gefaehrlichste-Software-der-Welt-11161203.html

Wie sicher ist OpenClaw? https://www.security-insider.de/openclaw-ki-agent-clawhub-sicherheitsrisiko-a-2e2d3988c5f125e652485bcc3a8c7e63/

NanoClaw solves one of OpenClaw’s biggest security issues — and it’s already powering the creator’s biz https://venturebeat.com/orchestration/nanoclaw-solves-one-of-openclaws-biggest-security-issues-and-its-already

How to test OpenClaw without giving an autonomous agent shell access to your corporate laptop https://venturebeat.com/security/how-to-test-openclaw-without-giving-an-autonomous-agent-shell-access-to-your

Runlayer is now offering secure OpenClaw agentic capabilities for large enterprises https://venturebeat.com/orchestration/runlayer-is-now-offering-secure-openclaw-agentic-capabilities-for-large